Dj blueftp

Dj blueftp ze znacznie większego...

Czytaj więcej

Dj blueftp ze znacznie większego...

Czytaj więcejMożna przesłać plik z bardzo łatwe...

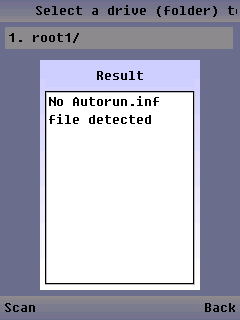

Czytaj więcejPatrz zrzut ekranu i download Jeśli podoba. Cechy:- 1. Edytor tekstu, który może być używany do przeglądania i edycji plików tekstowych 2. Narzędzie Kompresja zapisać discspace i przepustowości za pomocą narzędzia gzip / gunzip. 3.KOPIA / Wklej, Zmień nazwę, Usuń, Utwórz katalog, Właściwości widoku plików, Write Protection plików, ukryte pliki 4. Klient FTP z funkcjami równowartość klienta FTP na komputerach stacjonarnych 5. dokonać plików do odczytu, zapisu lub ukryte można...

Czytaj więcejCzy jesteś zaniepokojony wiadomości postrzegane przez innych? Mają "LockOnMessaging 'zainstalowane w telefonie, aby zablokować wszystkie wiadomości, takich jak Skrzynka odbiorcza, nadawcza oraz projekty przedmioty wysyłane wraz z e-maili. Po zablokowaniu wiadomości te mogą być oglądane tylko po wprowadzeniu prawidłowego hasła. Jest również wyposażony w funkcję blokady auto, w którym głównym ekranie telefonu zostanie automatycznie zablokowana, jeśli nie używać telefonu do...

Czytaj więcejNarzędzie przeznaczone do kompresji i wydobycia wszystkich plików. Ponadto, można zarządzać treścią i organizować je w folderze i przenieść go za pomocą prostego interfejsu dostosowanego do urządzeń z ekranami dotykowymi. Zip Manager jest w pełni kompatybilny z większością formatów plików, takich jak ZIP, RAR, TAR GZIP i BZIP2. Otwórz dowolny plik w jednym z tych formatów w urządzeniu, a po kilku sekundach otrzymasz dostęp do zawartości pliku. Kolejną zaletą jest możliwość...

Czytaj więcejTo działa w 100% Nokia 5233 5230 5235. inaczej mnie. jest ukrycie tylko pliki z karty pamięci nie gellary pliku zainstalować pliki w przypadku korzystania z telefonów komórkowych typu symbian s60v5. jeśli używasz Java obsługiwanych mobile to ukryj gellary zainstalować...

Czytaj więcejTa aplikacja kształci użytkownikowi jak używać telefonów blokady ekranu w ekranie blokady phone.A jest elementem interfejsu użytkownika używany przez różne systemy operacyjne. Regulują one natychmiastowy dostęp do urządzenia poprzez wymóg, że użytkownik wykonuje określone działanie w celu uzyskania dostępu do takich jak: wprowadzenie hasła, stosując pewną kombinację przycisków, lub wykonując pewien gest za pomocą ekranu dotykowego w urządzeniu. Podczas gdy większość funkcji...

Czytaj więcejTa aplikacja jest najnowszym na rynku i wszyscy użytkownicy powinni używać go w celu zabezpieczenia go przed kradzieżą lub...

Czytaj więcej